Es hört sich für Außenstehende an wie in einem schlechten Film. Der Webserver oder Root-Server auf dem sich die operativen Linux-Dienste befinden ist plötzlich leer - Daten gelöscht.

Das komplette EXT4 Dateisystem enthält keine Daten und Datenbank mehr, der Webserver ist offline.

Kriminelle gehen gezielt vor und suchen vor allem in Infrastrukturen häufig genutzter Cloud und Hosting Provider nach Lücken über die ein Eindringen und einem Kompromittierung der Server möglich ist. Der Angriff erfolgt in der Regel zum ungünstigsten Zeitpunkt in der Nacht oder am Wochenende, so dass eine schnelle Reaktion oft nicht möglich ist (bei fehlendem Monitoring).

- Know-How für Datenrettung von Linux Dateisystemen

- Krisenmanagement bei Cyberangriffen

- höchste Verschwiegenheit und Diskretion

- Führende Spezialisten für Ransomware Reverse-Engineering

Am häufigsten angegriffene Systeme

- Server auf der Basis eigener Hardware in Colocation Umgebung (Serverhousing)

- dedizierte (Web)Server mit gemieteter Hardware und vollen Administrationsrechten (Root-Server)

- Virtuelle Server mit Root-Zugriff (V-Server)

Betroffene Betriebssysteme / Dateisysteme

Insbesondere durch die häufige Nutzung als Webserver kommen Linux Systeme mit folgenden Dateisystemen meist zum Einsatz.

- EXT3, EXT4 (z.B: Debian)

- BTRFS (z.B: SLES)

- XFS (z.B: CentOS)

- ZFS (div. Linux Systeme nach Anpassung)

Typischer Ablauf eines Cyberangriffs mit Datenverlust

- Server-Hacking (Eindringen durch verschiedenste Angriffsvektoren und -technologien

- Zugriff auf Administratorrechte (Root-Access)

- ggf. Datensicherung für spätere Herausgabe

- Datenvernichtung inkl. Löschen sämtlicher Metainformationen im Dateisystem (um die Zuordnung von Dateien / Ordnern im Filesystem final zu vernichten)

- Option 2: Datenverschlüsselung vor dem Löschen

- Option 3: Verschlüsselung der Daten ohne das Löschen

- Erpressung des angegriffenen Unternehmens durch die Zahlung eines Lösegeldes (oft individuell nach Unternehmensgröße, Erpressungsgelder können in die Millionenhöhe gehen, meist ca. 100.000 € zu zahlen in Bitcoin / BTC)

- Der meist individuelle Angriff kann in einigen Fällen v.a. bei besonders mangelhaft gehärteten (gesicherten) Serversystemen durch automatisierte Ransomware-Angriffe erfolgen.

Datenrettung & gelöschte Daten von gehacktem Webserver wiederherstellen

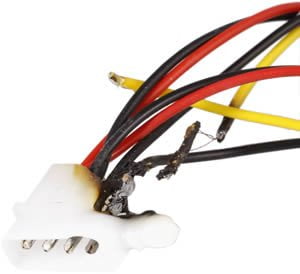

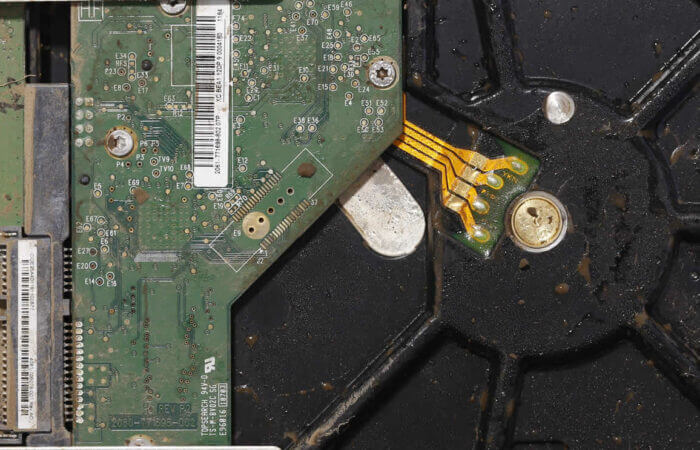

Der Angreifer führt ein gezieltes Löschen / Vernichten von Daten durch mit dem Anspruch, dass diese Dateien möglichst nicht wiederherstellbar sind.

Dazu gehört auch das Löschen von Filetables und sämtlichen Meta-Informationen, die nach einer eventuellen Rekonstruktion ggf. Aufschluss über die bisherige Dateizuordnung geben könnte.

Wir haben deshalb die Erfahrung gemacht, dass nur durch ein manuelles Rekonstruieren von Daten eine Chance auf konsistente Dateien und Datenbanken möglich ist. Aufgrund der aktuell stark ansteigenden Cyberangriffe auf Unternehmen mit Root-Server in deutschen Rechenzentren haben wir unsere Kapazitäten für die manuelle Datenrettung von Linux Daten (+ Datenbanken: MySQL, PostgreSQL) stark erhöht.

Unsere Erfolgsraten sind aufgrund unserer spezialisierten Vorgehensweise und unserem Know-how sehr hoch, bei über 90%.

Eine Garantie auf Erfolg gibt es gerade wenn es um die zusätzliche Verschlüsselung (AES 256) geht leider nicht.

Es lohnt sich aber in jedem Fall, eine Begutachtung der betroffenen RAID-Systeme durch uns ausführen zu lassen.

Wichtig: Wir benötigen möglichst alle betroffenen Datenträger. Die Hosting-Unternehmen und Rechenzentrenbetreiber sind auf die Herausgabe der Speichermedien vorbereitet und ermöglichen die Übergabe meist innerhalb von 2-4 Stunden unter der Zahlung von Kaution für die Medien.

Bitte involvieren Sie uns im Ablauf möglichst früh, da wir professionell die Kommunikation mit Ihrem Datacenter unterstützen und koordinieren können.

Fragen & Antworten

Unser Webserver wurde gehackt, wie sollte ich reagieren?

Unsere Empfehlung ist es, keine Manipulationen an dem Root-Server und den Datenträgern ohne genaue Kenntnisse durchzuführen.

Außerdem sollten die Datenträger in unverändertem Zustand bleiben, falls zusätzlich zur Datenrettung eine Ermittlung durch das BKA bzw. den Verfassungsschutz (bei Spionageverdacht) eingeleitet werden soll.

Unsere Krisenmanager führen Sie sicher und kontrolliert durch einen Wiederherstellungsprozess.

Wir sprechen unter anderem auch mit Ihrem Hoster / Data Center um den sicheren Transport durch unsere eigene Logistikabteilung zu organisieren.

Bei Ransomware / Erpressung: Gehen Sie nicht auf Lösegeldforderungen ein. Das Risiko, dass Sie danach keine Daten erhalten bzw. weiteren Erpressungsversuchen ausgesetzt sind, ist unkalkulierbar.

Wie kann ich sicherstellen, dass mein Webserver nicht gehackt werden kann?

Die Absicherung eines Webservers beinhaltet verschiedene Ebenen und ist abhängig vom Betriebssystem und den genutzten Diensten.

Wir empfehlen Ihnen gern einen Spezialisten für IT-Sicherheit Audits, Pentests und Schwachstellenanalysen um erst einmal herauszufinden, welche Sicherheitslücken bestehen.

Für die Härtung / Absicherung eines Linux Webservers bieten wir ebenfalls Möglichkeiten. Bitte sprechen Sie uns gezielt darauf an.

Wie lange dauert eine Datenrettung bis ich den Webserver wieder nutzen kann?

Die Dauer einer Datenwiederherstellung ist abhängig von mehreren Dingen.

- Schaden im Dateisystem (auch Art des Dateisystems)

- Umfang und Fragmentierung der Datenspuren

- Anzahl und Größe von Datenbanken

Im ersten Schritt führen wir eine Analyse durch, bei der wir uns einen detaillierten Überblick über Datenfragmente und den Zustand im Dateisystem verschaffen können.

Danach gelingt es uns meist, die notwendige Dauer der Datenwiederherstellung zu schätzen.

Häufige Angriffsvektoren / Schwachstellen für Hacker-Angriffe

- unzureichend sichere SSL-Zertifkate (ggf. gar keine SSL-Verschlüsselung)

- zu einfache Zugangsdaten (Passwörter)

- fehlende Multi-Faktor Authentifizierung (z.B. 2Faktor, Zertifikatsverwaltung)

- unsichere Verwaltung von Zugangsdaten auf Client-PC (z.B. Spionage durch Trojaner oder Personen)

- Offene Netzwerkports

- nicht aktuelle Software (fehlendes Patchmanagement für Updates, Upgrades von Betriebssystem / Software)

- mangelhaftes Benutzerberechtigungskonzept (z.B: Ordner- und Dateirechte, Admin & Web-User für MySQL / PostgreSQL Datenbankken)

- unzureichende Firewallkonfiguration (zzgl. IP Tables etc.)

- freier SSH Zugang von öffentlichen IPs (+ Standard SSH Port 22 in Verwendung)

- ROOT Login nicht gesperrt

- Mehrfache Anmeldeversuche nicht gesperrt

Betroffen: Wichtige deutsche Hoster / Server-Rechenzentren

Vorweg möchten wir erwähnen, dass die Sicherheitsarchitektur der professionellen Hoster und Rechenzentren oftmals auf dem Stand der Technik sind. Ein Angriff kann somit nur durch ein vom Kunden nicht ausreichend gesichertes System erfolgen.

- 1&1 Telecommunication SE (1&1 Ionos SE), 56410 Montabauer

- STRATO AG (10587, Berlin + weiteres RZ in Karlsruhe)

- Hetzner Online GmbH (91710 Gunzenhausen, Hilfe für Datenrettung betr. Datacenter in 90431, Nürnberg, Datenrettungs-Service für Datacenter in 08223, Falkenstein)

- Host Europe GmbH, 51149 Köln (weiterer RZ Standort Straßburg)

- ALL-INKL.COM - Inh. René Münich, 02742, Friedersdorf (Data center Dresden)

- Alfahosting GmbH, 06108 Halle Saale (weitere Serverstandorte: Leipzig, Düsseldorf)

- PlusServer GmbH, 50672 Köln (Rechenzentren in Hamburg, Köln, Düsseldorf)

- Vautron Rechenzentrum AG, 93047 Regensburg

- 1blu AG, 13627 Berlin (RZ Standort Frankfurt, Main)

- EUserv, ISPpro Internet KG, 07622 Hermsdorf (Data center: Jena)

separate Rechenzentren

Frankfurt (Main):

- e-shelter

- Equinix (z.B. durch 1&1 genutzt, auch an den anderen Equinix Standorten)

- Interxion

- Telehouse

- Global Switch

- ITENOS

Sonstige Standorte

- Deutsche Telekom (Biere bei Magdeburg)

- Equinix München